Salasanojen murtamistekniikoiden ymmärtäminen, joita hakkerit käyttävät avatakseen online-tilisi, on loistava tapa varmistaa, ettei sitä koskaan tapahdu sinulle.

Sinun on varmasti aina vaihdettava salasanasi, ja joskus kiireellisemmin kuin luulet, mutta varkauksien torjunta on loistava tapa pysyä yllä tilisi turvallisuudesta. Voit aina mennä osoitteeseen www.haveibeenpwned.com tarkistaaksesi, oletko vaarassa, mutta pelkkä salasanasi olevan riittävän turvallinen, jotta siihen ei murtaudu, on huono ajattelutapa.

Auttaaksemme sinua ymmärtämään, kuinka hakkerit saavat salasanasi – suojattuna tai muutoin – olemme koonneet luettelon kymmenestä hakkereiden käyttämistä salasanojen murtamistekniikoista. Jotkut alla olevista menetelmistä ovat varmasti vanhentuneita, mutta se ei tarkoita, että niitä ei edelleenkään käytetä. Lue tarkkaan ja opi, mitä vastaan kannattaa lieventää.

Kymmenen suosituinta hakkereiden käyttämää salasananmurtotekniikkaa

1. Sanakirjahyökkäys

Sanakirjahyökkäys käyttää yksinkertaista tiedostoa, joka sisältää sanat, jotka löytyvät sanakirjasta, joten sen melko yksinkertainen nimi. Toisin sanoen tämä hyökkäys käyttää juuri sellaisia sanoja, joita monet ihmiset käyttävät salasananaan.

Sanojen, kuten "letmein" tai "superadministratorguy", fiksu ryhmittely ei estä salasanaasi murtamasta tällä tavalla – no, ei kauempaa kuin muutamaksi ylimääräiseksi sekunniksi.

2. Brute Force Attack

Sanakirjahyökkäyksen tapaan brute force -hyökkäys sisältää lisäbonuksen hakkereille. Pelkän sanojen käyttämisen sijaan raa'an voiman hyökkäys mahdollistaa ei-sanakirjan sanojen havaitsemisen käymällä läpi kaikki mahdolliset aakkosnumeeriset yhdistelmät aaa1:stä zzz10:een.

Se ei ole nopea, jos salasanasi on yli kourallinen merkkiä pitkä, mutta se paljastaa salasanasi lopulta. Raakavoiman hyökkäyksiä voidaan lyhentää lisäämällä laskentatehoa sekä prosessointitehon – mukaan lukien näytönohjaimen GPU:n tehon valjastamisen – että konenumeroiden osalta, kuten käyttämällä hajautettuja laskentamalleja, kuten online-bitcoin-kaivostyötä.

3. Rainbow Table Attack

Rainbow-taulukot eivät ole niin värikkäitä kuin niiden nimet antavat ymmärtää, mutta hakkerin kohdalla salasanasi voi hyvinkin olla sen lopussa. Selkeimmällä mahdollisella tavalla voit keittää sateenkaaritaulukon ennalta laskettujen hajautusarvojen luetteloksi – salasanan salauksessa käytettäväksi numeeriseksi arvoksi. Tämä taulukko sisältää tiivisteet kaikista mahdollisista salasanayhdistelmistä mille tahansa hajautusalgoritmille. Rainbow-taulukot ovat houkuttelevia, koska ne lyhentävät salasanahajasteen murtamiseen tarvittavaa aikaa yksinkertaisesti etsimällä jotain luettelosta.

Sateenkaaripöydät ovat kuitenkin valtavia, raskasta asioita. Ne vaativat vakavaa laskentatehoa toimiakseen, ja taulukosta tulee hyödytön, jos sen etsimä tiiviste on "suolaa" lisäämällä sen salasanaan satunnaisia merkkejä ennen algoritmin hajauttamista.

Puhutaan olemassa olevista suolatuista sateenkaaripöydistä, mutta ne olisivat niin suuria, että niitä olisi vaikea käyttää käytännössä. Ne toimisivat todennäköisesti vain ennalta määritetyn "satunnaisen merkkijoukon" ja alle 12 merkin salasanamerkkijonojen kanssa, koska taulukon koko olisi muuten kohtuuton jopa osavaltiotason hakkereille.

4. Tietojenkalastelu

On helppo tapa hakkeroida, kysy käyttäjältä hänen salasanansa. Tietojenkalasteluviesti johtaa pahaa-aavistamattoman lukijan väärennetylle kirjautumissivulle, joka liittyy mihin tahansa palveluun, jota hakkeri haluaa käyttää, yleensä pyytämällä käyttäjää korjaamaan jonkin kauhean tietoturvaongelman. Sivu luiskaa sitten heidän salasanansa ja hakkeri voi mennä käyttämään sitä omaan tarkoitukseen.

Miksi vaivautua murtamaan salasana, kun käyttäjä antaa sen sinulle joka tapauksessa mielellään?

5. Social Engineering

Sosiaalinen suunnittelu vie koko "kysy käyttäjältä" -konseptin postilaatikon ulkopuolelle. Tietojenkalastelulla on taipumus jäädä kiinni todelliseen maailmaan.

Sosiaalisen insinöörin suosikki on soittaa toimistoon IT-tietoturvatekniikan kaverina ja kysyä vain verkon salasanaa. Hämmästyisit kuinka usein tämä toimii. Joillakin on jopa tarvittavat sukurauhaset pukeutuakseen pukuun ja nimimerkkiin ennen kuin he kävelevät yritykseen kysyäkseen saman kysymyksen vastaanottovirkailijalta kasvokkain.

6. Haittaohjelmat

Haittaohjelma voi asentaa näppäinloggerin tai näytön kaavin, joka tallentaa kaiken kirjoittamasi tai ottaa kuvakaappauksia kirjautumisprosessin aikana ja lähettää sitten kopion tästä tiedostosta hakkerikeskukseen.

Jotkut haittaohjelmat etsivät verkkoselainasiakkaan salasanatiedoston olemassaolosta ja kopioivat sen, joka, ellei sitä ole kunnolla salattu, sisältää helposti saatavilla olevia tallennettuja salasanoja käyttäjän selaushistoriasta.

7. Offline-krakkaus

On helppo kuvitella, että salasanat ovat turvallisia, kun niiden suojaamat järjestelmät lukitsevat käyttäjät kolmen tai neljän väärän arvauksen jälkeen, mikä estää automaattiset arvaussovellukset. No, se olisi totta, ellei se olisi sitä tosiasiaa, että suurin osa salasanojen hakkeroinnista tapahtuu offline-tilassa käyttämällä salasanatiedoston hajautusjoukkoa, joka on "saatu" vaarantuneesta järjestelmästä.

Usein kyseinen kohde on vaarantunut kolmannen osapuolen hakkeroinnilla, joka tarjoaa sitten pääsyn järjestelmän palvelimiin ja niihin tärkeisiin käyttäjän salasanahajautustiedostoihin. Salasanan murtaja voi sitten kestää niin kauan kuin sen täytyy yrittää murtaa koodi varoittamatta kohdejärjestelmää tai yksittäistä käyttäjää.

8. Hartiasurffausta

Toinen sosiaalisen suunnittelun muoto, olkapäässä surffailu, kuten se tarkoittaa, edellyttää kurkistamista olkapäiden yli hänen syöttäessään valtuustietoja, salasanoja jne. Vaikka konsepti on erittäin alhainen teknologia, yllätyt kuinka monta salasanoja ja arkaluonteisia tietoja varastetaan tällä tavalla, joten ole tietoinen ympäristöstäsi, kun käytät pankkitilejä jne. tien päällä.

Luotettavimmat hakkerit ottavat pakettilähetin, ilmastointihuoltoteknikon tai minkä tahansa muun, mikä saa heidät pääsemään toimistorakennukseen. Kun he ovat paikalla, huoltohenkilöstön "univormu" tarjoaa eräänlaisen vapaan pääsyn vaeltamaan esteettä ja huomioimaan aidon henkilökunnan syöttämät salasanat. Se tarjoaa myös erinomaisen mahdollisuuden katsella kaikkia niitä post-it -lappuja, jotka on kiinnitetty LCD-näytön etuosaan ja joihin on kirjoitettu kirjautumistunnukset.

9. Hämähäkki

Taitavat hakkerit ovat ymmärtäneet, että monet yritysten salasanat koostuvat sanoista, jotka liittyvät itse yritykseen. Yritysten kirjallisuuden, verkkosivustojen myyntimateriaalin ja jopa kilpailijoiden ja listattujen asiakkaiden verkkosivustojen opiskelu voi tarjota ammuksia mukautetun sanaluettelon luomiseen raa'an voiman hyökkäyksessä.

Todella taitavat hakkerit ovat automatisoineet prosessin ja antaneet johtavien hakukoneiden käyttämien verkko-indeksointirobottien kaltaisen sovelluksen tunnistaa avainsanoja, kerätä ja lajitella niiden luetteloita.

10. Arvaa

Salasanojen murskaajan paras ystävä on tietysti käyttäjän ennustettavuus. Ellei todella satunnaista salasanaa ole luotu tehtävään omistetulla ohjelmistolla, käyttäjän luoma "satunnainen" salasana ei todennäköisesti ole mitään sen tyyppistä.

Sen sijaan, kiitos aivomme emotionaalisen kiintymyksen asioihin, joista pidämme, on mahdollista, että satunnaiset salasanat perustuvat kiinnostuksen kohteisiimme, harrastuksiimme, lemmikkiimme, perheeseemme ja niin edelleen. Itse asiassa salasanat perustuvat yleensä kaikkiin asioihin, joista haluamme keskustella sosiaalisissa verkostoissa ja jotka jopa sisällytetään profiileihimme. Salasanojen murskaajat tarkastelevat erittäin todennäköisesti näitä tietoja ja tekevät muutamia – usein oikeita – perusteltuja arvauksia yrittäessään murtaa kuluttajatason salasanan turvautumatta sanakirjaan tai raa'an voiman hyökkäyksiin.

Muita hyökkäyksiä varoa

Jos hakkereilta puuttuu jotain, se ei ole luovuutta. Erilaisia tekniikoita käyttämällä ja jatkuvasti muuttuviin suojausprotokolliin mukautumalla nämä interlopers menestyvät edelleen.

Esimerkiksi kuka tahansa sosiaalisen median käyttäjä on todennäköisesti nähnyt hauskoja tietokilpailuja ja malleja, joissa sinua pyydetään puhumaan ensimmäisestä autostasi, suosikkiruoasi ja ykköskappaleesta 14-vuotispäivänäsi. Vaikka nämä pelit näyttävät vaarattomilta ja niitä on varmasti hauska julkaista, ne ovat itse asiassa avoin malli turvakysymyksille ja tilin käyttöoikeuden vahvistusvastauksille.

Kun luot tiliä, yritä ehkä käyttää vastauksia, jotka eivät itse asiassa koske sinua, mutta jotka muistat helposti. "Mikä oli ensimmäinen autosi?" Sen sijaan, että vastaat totuudenmukaisesti, laita unelmiesi auto sen sijaan. Muussa tapauksessa älä yksinkertaisesti lähetä suojausvastauksia verkkoon.

Toinen tapa päästä käsiksi on yksinkertaisesti nollata salasana. Paras puolustuslinja salasanasi nollaamista vastaan on käyttää sähköpostiosoitetta, jonka tarkistat usein ja pitää yhteystietosi ajan tasalla. Jos mahdollista, ota aina käyttöön 2-vaiheinen todennus. Vaikka hakkeri oppisi salasanasi, hän ei pääse tilille ilman yksilöllistä vahvistuskoodia.

Usein Kysytyt Kysymykset

Miksi tarvitsen eri salasanan jokaiselle sivustolle?

Tiedät luultavasti, että salasanojasi ei pidä antaa ja sisältöä, jota et tunne, mutta entä tilit, joille kirjaudut päivittäin? Oletetaan, että käytät samaa salasanaa pankkitililläsi, jota käytät mielivaltaisessa tilissä, kuten Grammarly. Jos Grammarly on hakkeroitu, käyttäjällä on sitten myös pankkitilisi salasana (ja mahdollisesti sähköpostisi, mikä tekee kaikista taloudellisista resursseistasi entistäkin helpompaa).

Mitä voin tehdä tilini suojaamiseksi?

2FA:n käyttäminen kaikilla tileillä, jotka tarjoavat tämän ominaisuuden, yksilöllisten salasanojen käyttäminen jokaiselle tilille sekä kirjainten ja symbolien yhdistelmä on paras puolustuslinja hakkereita vastaan. Kuten aiemmin todettiin, on olemassa monia eri tapoja, joilla hakkerit pääsevät käyttämään tilejäsi, joten muita asioita, jotka sinun on varmistettava, että teet säännöllisesti, on pitää ohjelmistosi ja sovelluksesi ajan tasalla (tietoturvakorjauksia varten) ja välttää latauksia, joita et tunne.

Mikä on turvallisin tapa säilyttää salasanat?

Useiden ainutlaatuisen outojen salasanojen perässä pysyminen voi olla uskomattoman vaikeaa. Vaikka salasanan palautusprosessi on paljon parempi käydä läpi kuin tilien vaarantaminen, se vie aikaa. Voit pitää salasanasi turvassa käyttämällä palvelua, kuten Last Pass tai KeePass, tallentaaksesi kaikki tilisi salasanat.

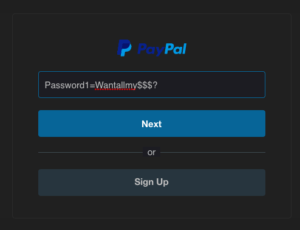

Voit myös käyttää ainutlaatuista algoritmia säilyttääksesi salasanasi ja tehdäksesi niistä helpompi muistaa. Esimerkiksi PayPal voi olla esimerkiksi hwpp+c832. Pohjimmiltaan tämä salasana on jokaisen URL-osoitteen (//www.paypal.com) katkon ensimmäinen kirjain ja jokaisen kotonasi olevan henkilön syntymävuoden viimeinen numero (vain esimerkkinä). Kun kirjaudut tilillesi, tarkastele URL-osoitetta, joka antaa sinulle salasanan ensimmäiset kirjaimet.

Lisää symboleja tehdäksesi salasanastasi entistä vaikeampi murtautua, mutta järjestä ne niin, että ne on helpompi muistaa. Esimerkiksi "+"-symboli voi olla kaikille viihteeseen liittyville tileille, kun taas "!" voidaan käyttää rahoitustileissä.